//

//

//

//

//

//

//

//

//

//

软件Tags:

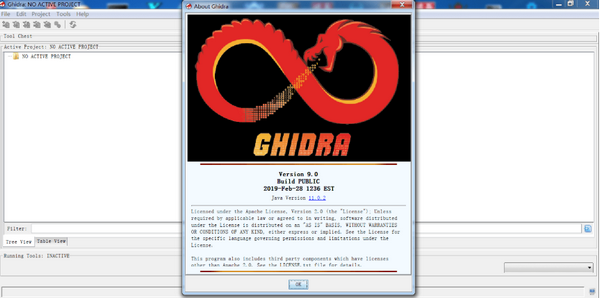

Ghidra()是由美国国家安全局推出的一款专为软件与病毒分析而设计的反汇编工具。借助Ghidra,用户可以深入分析各种代码,以识别潜在的漏洞和恶意程序,感兴趣的朋友可以下载体验。

Ghidra是由美国国家安全局(NSA,National Security Agency)的研究理事会为其网络安全任务所开发的软件逆向工程(SRE)框架,旨在帮助分析恶意代码和病毒等恶意软件,使网络安全专业人员能够更全面地了解其网络和系统中潜藏的安全隐患。

配备了一整套软件分析工具,适用于各类平台上的编译代码,包括Windows、macOS及Linux。

其功能涵盖反汇编、汇编、反编译、图形展示及脚本执行,此外还有数百种其他实用功能。

支持多种处理器指令集和可执行格式,可以在用户交互模式和自动模式下灵活运行。

用户可通过公开的API开发个性化的Ghidra插件及脚本组件。

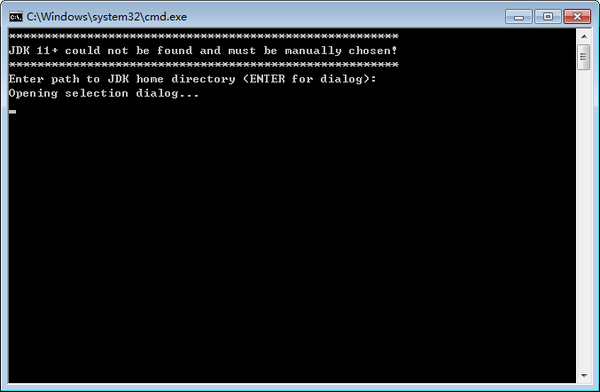

我采用的是openjdk11和Ghidra 9.0.4版本,运行ghidrarun文件时,系统会提示输入jdk路径,这里输入/usr/lib/jvm/java-11-openjdk-amd64,普通用户权限即可顺利运行。

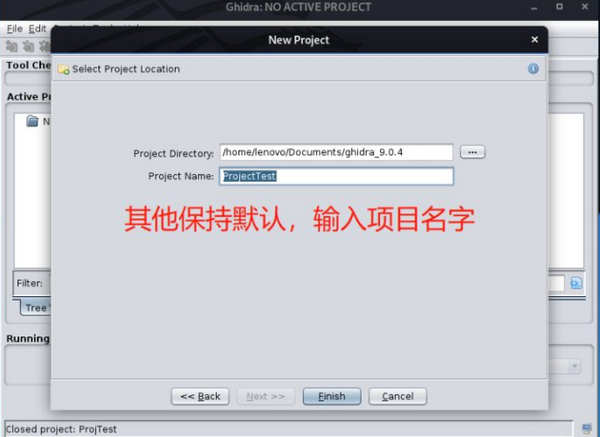

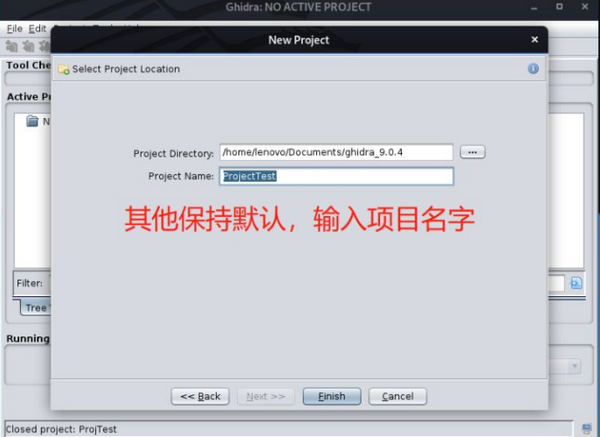

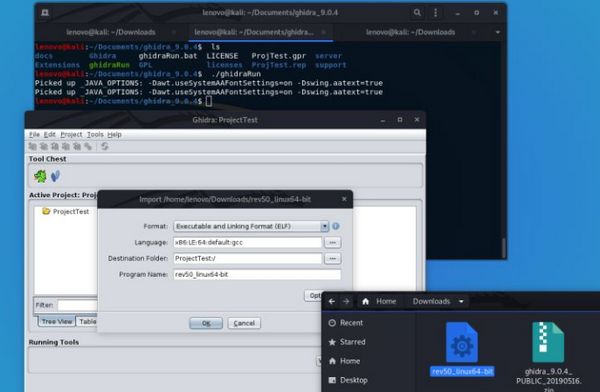

新建项目,并导入crackme文件。

选择file -> New Project新建项目,将crackme文件直接拖入项目中,Ghidra会自动识别文件类型,此处维持默认设置。

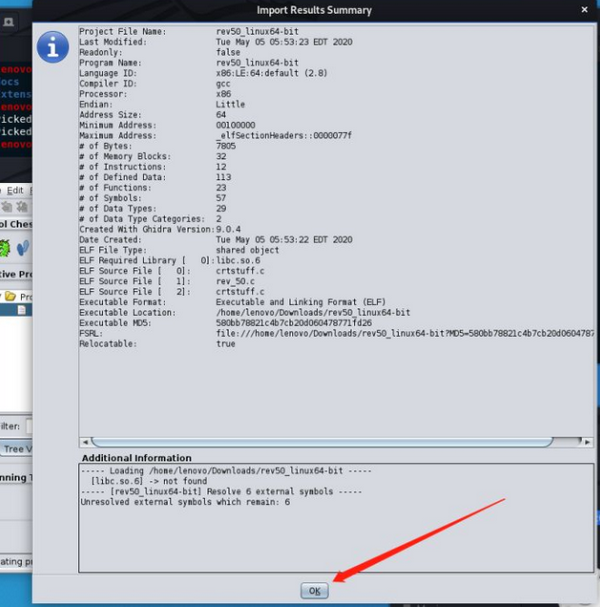

随后会提示一些文件信息,点击OK即可。

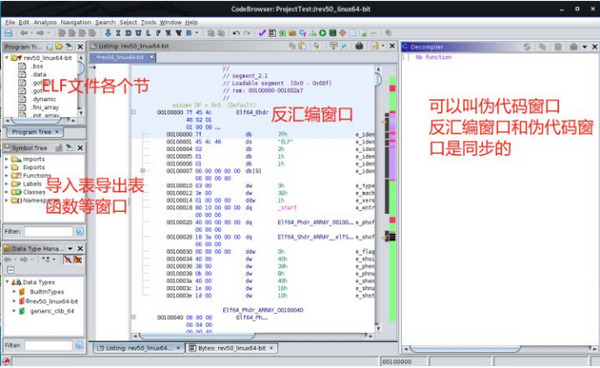

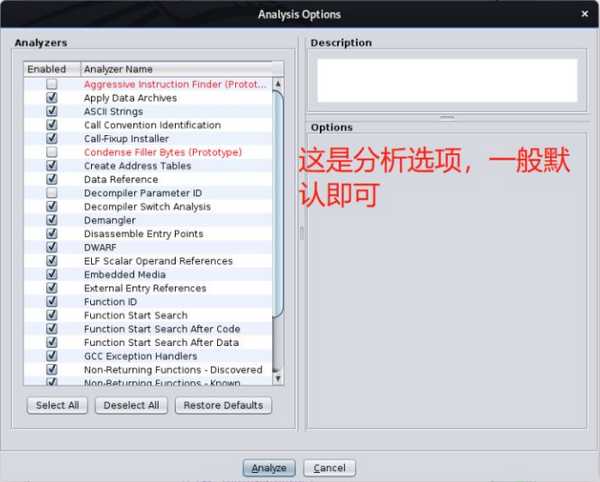

接着双击该程序,打开“CodeBrowser”即“代码”窗口,系统会询问是否需要进行分析,选择“是”。

可在右下角查看分析进度,速度取决于程序的大小及是否经过加壳处理等因素。